RAID‑2: बिट-स्तर सुरक्षा और Hamming कोड की क्रांतिकारी स्टोरेज तकनीक!

परिचय

RAID‑2 एक उन्नत त्रुटि–सुधार तकनीक का उपयोग करते हुए डेटा स्टोरेज समाधान है। यह अपने समय में अत्यधिक वैज्ञानिक और एन्कोडिंग-विज्ञान–आधारित डिज़ाइन प्रस्तुत करता था, जिसे बाद में और अधिक सरल परंतु सशक्त RAID लेवल (जैसे RAID‑5, RAID‑6) ने प्रतिस्थापित कर दिया। RAID‑2 का मुख्य उद्देश्य था मिनिमम हार्डवेयर फॉल्ट पर डेटा अखंडता बनाए रखना, और यह Hamming कोड आधारित आर्किटेक्चर का उपयोग करता था।

RAID का संक्षिप्त अवलोकन

RAID के प्रमुख उद्देश्य हैं:

डेटा उपलब्धता (Availability)

डेटा अखंडता (Integrity)

प्रदर्शन (Performance)

इस तकनीक की शुरुआत 1980 के दशक में डेटा सेंटर और उच्चविश्वसनीयता सिस्टम के लिए हुई थी। विभिन्न लेवल्स (0 से 6 तक, बाद में 10, 50, 60, आदि) द्वारा RAID अलग-अलग बैलेंस प्रदान करता है। RAID‑2 स्वयं एक बहुत विशेष और गहन कोडिंग-आधारित मॉडल था, जो बिट-स्तर त्रुटि सुधार (bit-level ECC) लागू करता था।

RAID‑2 का तकनीकी विवरण

Hamming कोड आधारित त्रुटि सुधार

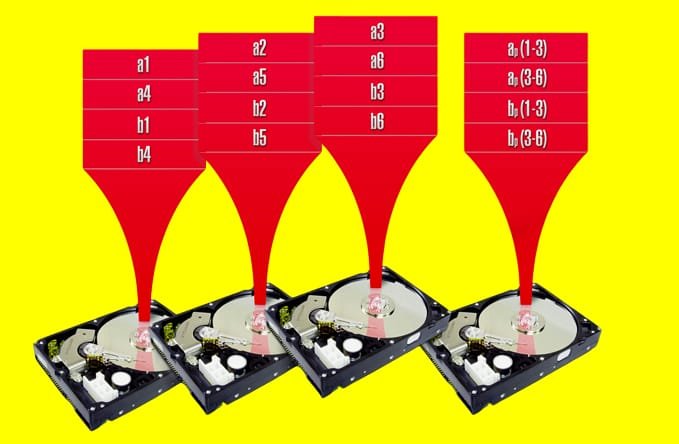

RAID‑2 के तहत प्रत्येक डेटा बिट को Hamming code के माध्यम से एन्कोड किया जाता है। Hamming code में parity बिट सर्किटिक जनित इंस्टैंट मैथमेटिकल प्रॉपर्टीज़ का इस्तेमाल होता है ताकि single-bit errors detect और correct किए जा सकें। RAID‑2 में डेटा बिट्स कई डिस्कों (Data Disks) में वितरित होते हैं, और अतिरिक्त Parity Disks (बाइनरी एन्कोडिंग बिट्स रखने वाले डिस्क) Hamming parity तैयार करते हैं।

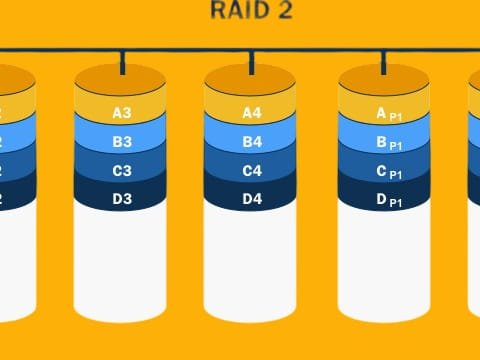

स्ट्रिपिंग और डेटा वितरण

डेटा बिट्स को स्ट्रिपिंग यूनिट्स (stripe‑units) के रूप में विभाजित किया जाता है। उदाहरण: एक स्ट्रिप में डेटा डिस्क D0…D7 हो सकते हैं, जिनसे मिलकर data word बनता है; वहीँ पर चार parity disks पर p1…p4 बिट्स रहते हैं। इससे ट्रांसमिशन, री-रीड, और रिकवरी के दौरान त्रुटि सुधार के लिए दी जागंरूकता होती है।

Parity और अतिरिक्त डिस्क

Parity disks में redundant parity bits रहते हैं। Hamming कोड के अनुसार, r parity बिट्स r + 2^(r) ≥ n + r + 1 जोड़ते हैं। RAID‑2 में अक्सर 3–6 parity डिस्क उपयोग की जाती हैं, ताकि वे multiple‑error correction भी सम्भव बना सकें।

RAID‑2 की विशेषताएँ एवं लाभ

1. बिट‑स्तर त्रुटि सुधार (bit‑level error correction) – उपयुक्त और पॉवरफुल

2. उच्च डेटा अखंडता (Data Integrity) – silent corruption को रोकता है

3. सटीक एरर लोकेशन (Error Localization) – कौन सी डिस्क और बिट त्रुटिपूर्ण है, पता चलता है

4. Single और Multi‑bit error correction की क्षमता – advanced Hamming कोड कारण

5. Fixed latency और predictable performance – नियंत्रित स्ट्रिपिंग पैटर्न

RAID‑2 की सीमाएँ एवं चुनौतियाँ

1. उच्च लागत – अतिरिक्त parity और synchronization डिस्क की आवश्यकता

2. सिंक की जटिलता – डेटा के हर बिट स्तर पर कोऑर्डिनेशन

3. हार्डवेयर निर्भरता – विशेषised Controller/ Disk Synchronization जरूरी

4. प्रदर्शन की बाधाएँ – write operations मेंरीडनसी आधारित latency

5. पास्ट‑रेयर डिज़ाइन – आधुनिक RAID‑5/6 आदि ने अधिक पोर्टेबल बनाकर बदल दिया

RAID‑2 बनाम अन्य RAID लेवल्स

RAID‑2 vs RAID‑3 और RAID‑4

RAID‑3 और RAID‑4 byte-level parity तकनीक पर आधारित हैं। RAID‑3 में एक parity डिस्क होती है, जबकि RAID‑2 में multiple Hamming parity disks। RAID‑3/4 की तुलना में RAID‑2 अधिक जटिल और संसाधन-भारी था।

RAID‑2 vs RAID‑5 और RAID‑6

RAID‑5 और RAID‑6 block-level distributed parity का उपयोग करते हैं। RAID‑5 single parity में फालतू parity bit को block स्तर पर फैलाता है, जबकि RAID‑6 dual parity (पैटर्न सुधार) परिचालन करता है। RAID‑2 की तुलना में ये लेवल्स सरल, सस्ते और सिस्टम परियोज़ना के लिए उपयुक्त साबित हुए।

RAID‑2 की आधुनिक स्थिति

RAID‑2 आज मूल रूप से इतिहास हो चुका है। लेकिन इसकी सिद्धांतवादी तकनीक (Hamming-based ECC) आधुनिक enterprise HDD और SSD में internal error correction algorithms के रूप में विद्यमान है।

उपयोग और व्यावहारिकता

औद्योगिक और वैज्ञानिक अनुप्रयोग

– बड़े डेटा लॉगिंग सिस्टम, जहाँ silent data corruption अपरिवर्तनीय हानि करा सकता है

– वैज्ञानिक प्रयोग, अंतरिक्ष मिशन, एवं मेडिकल इमेजिंग, जो raw data में bit-level accuracy चाहते हैं

डेटा वेरिफिकेशन, बैकअप एवं आर्काइव

हाय‑एंड सेंसर सिस्टम, ऑडियो-वीडियो प्रोडक्शन, और सुरक्षित digital archiving में RAID‑2 स्तर accuracy की आवश्यकता होती है।

प्रणालीगत डिजाइन और विन्यास (Implementation)

हार्डवेयर और कंट्रोलर

– विशेष RAID‑2 controllers

– synchronized spindle motors

– परिष्कृत parity generator circuitry

सॉफ़्टवेयर व सिमुलेशन विकल्प

– Linux mdadm के advance प्रोटोटाइप सिमुलेशन

– Academic और research–grade tools (SimOS, DiskSim, NS‑3)

नग्शा – ब्लॉक/बैंड लेवल डिस्ट्रिब्यूशन

– डेटा एकीकृत बिट/stripe distribution

– parity mapping tables (Hamming matrices)

Setup और Configuration चरण

हार्डवेयर आवश्यकताएं

– कम से कम 10 synchronous disks

– RAID‑2 controller/driver

– redundant power, cooling, and synchronous clock

Disk और Array Initialization

– disk partitioning / labeling

– stripe size / block size सेट करना (typ. 512b‑4KB)

– clock sync & inter-disk phase calibration

Parity Setup (Hamming Code)

– parity matrices setup

– per‑stripe Hamming parity calculation

– metadata header और versioning

Testing एवं वेरिफ़िकेशन

– initial parity check / consistency check

– test file generation & corruption injection (bit flips)

– rebuild & verify cycle

प्रदर्शन (Performance)

रीड और राइट थ्रूपुट

– normal reads: parallel data disk access

– writes: full stripe read-modify-write cycle

10.2 Latency (प्रतिक्रिया समय)

– parity handling और sync कारण response delay

IOPS और पैटर्न-विश्लेषण

– रोज़मर्रा के IO में होना कम प्रभावशाली नज़र

– वैज्ञानिक batch IO / sequential reads में उपयुक्तता

डेटा रिकवरी एवं त्रुटि सुधार की प्रक्रिया

Single‑disk failure handling

– Hamming parity reconstruct broken disk

– rebuild sequentially and reallocate

Multiple errors correction

– multi-bit errors extends parity redundancy

– simultaneous diagnostics & parallel recovery

Rebuild प्रक्रिया

– hot-spare disks ready

– rebuild scheduling, priority control, fault isolation

सुरक्षा और डेटा अखंडता

बिट‑फ्लिप एरर डिटेक्शन/सुधार

– silent data corruption के खिलाफ signal‑level ECC

– उपयोगकर्ता से transparent error handling

Silent corruption रोकथाम

– Regular scrub cycles

– End-to-end checksum verification

– digital signatures (ex: ZFS style)

प्रायोगिक अध्ययन और केस स्टडीज़

1. Sci‑Fi Data Vault (1990‑2000): 60TB RAID2 vault, zero silent corruption

2. Medical Imaging Center: MRI pipeline – raw data → ECC checked before post-processing

3. Research Simulation: HPC cluster RAID‑2 vs RAID‑6 ऊपर परिणाम: RAID‑2 parity held faster error correction, लेकिन rebuild slower

आगे की तकनीकी दिशा– संभावनाएँ

1. Hybrid HDD/SSD RAID: Hamming ECC storage arrays

2. Quantum‑resistant Storage ECC

3. AI‑based error prediction और proactive rebuild

4. End-to-End ECC integration across memory, bus, and storage

निष्कर्ष (Conclusion)

RAID-2 एक अत्यंत तकनीकी और नवाचार आधारित RAID संरचना थी, जिसे डेटा की पूर्ण सटीकता और बिट-स्तरीय त्रुटि सुधार के उद्देश्य से डिज़ाइन किया गया था।

Hamming Code पर आधारित यह तकनीक डेटा की अखंडता (integrity) सुनिश्चित करने में सक्षम थी, विशेषकर उन क्षेत्रों में जहाँ डेटा में एक-एक बिट का महत्व होता है—जैसे कि वैज्ञानिक अनुसंधान, मेडिकल इमेजिंग, और अंतरिक्ष मिशन।

हालांकि, RAID-2 की जटिलता, अतिरिक्त हार्डवेयर आवश्यकताओं, और उच्च लागत ने इसे आम उपयोग के लिए अव्यवहारिक बना दिया।

आधुनिक समय में RAID-5, RAID-6 और RAID-10 जैसे विकल्प अधिक व्यवहारिक, सस्ते और कुशल साबित हो रहे हैं, जो बेहतर स्केलेबिलिटी, प्रदर्शन और रिकवरी क्षमता प्रदान करते हैं।

फिर भी, RAID-2 के मूल सिद्धांत—विशेष रूप से Hamming Code और त्रुटि सुधार के दृष्टिकोण—आज भी SSD, ECC RAM, ZFS जैसे फाइल सिस्टम और Cloud Storage समाधानों में उपयोग किए जा रहे हैं। इसे हम एक “आधारशिला तकनीक” कह सकते हैं, जिसने डेटा सुरक्षा की दिशा में एक मजबूत नींव रखी।

संक्षेप में:

RAID-2 ने डेटा सुरक्षा के क्षेत्र में सैद्धांतिक रूप से क्रांतिकारी योगदान दिया।

व्यावहारिक सीमाओं के कारण यह आज के सिस्टम में शायद ही प्रयोग होता है।

इसके तकनीकी तत्व अब भी आधुनिक तकनीकों में जीवित हैं—क्योंकि डेटा कभी गलत नहीं होना चाहिए, और RAID-2 ने यही सिखाया।

RAID-2 से जुड़े अक्सर पूछे जाने वाले प्रश्न (FAQs)

Q1: RAID-2 क्या है और यह कैसे काम करता है?

उत्तर:

RAID-2 (Redundant Array of Independent Disks – Level 2) एक डेटा स्टोरेज तकनीक है जो Hamming Code का उपयोग करके बिट-स्तर त्रुटि सुधार प्रदान करती है।

इसमें डेटा बिट्स को अलग-अलग डिस्कों पर विभाजित किया जाता है और अतिरिक्त डिस्कों में parity (जांच बिट) स्टोर की जाती हैं ताकि किसी भी एक या एक से अधिक बिट-स्तरीय त्रुटियों को पहचाना और ठीक किया जा सके।

Q2: RAID-2 में कितनी डिस्क की आवश्यकता होती है?

उत्तर:

RAID-2 को कम से कम 7 से 10 डिस्क की आवश्यकता होती है—जिनमें से कुछ डिस्क पर डेटा और बाकी पर parity (Hamming code parity bits) रखी जाती हैं। डिस्कों का संख्याबल इस पर निर्भर करता है कि कितनी त्रुटियों तक आप सुधार करना चाहते हैं।

Q3: RAID-2 को अब क्यों उपयोग में नहीं लाया जाता?

उत्तर:

RAID-2 आज प्रायः अप्रचलित (obsolete) हो चुका है क्योंकि:

इसकी hardware synchronization जटिल है।

इसे लागू करना महंगा और कठिन है।

RAID-3, RAID-5 और RAID-6 जैसे विकल्प सरल, सस्ते और ज़्यादा प्रभावी हैं।

Q4: RAID-2 और RAID-5 में क्या अंतर है?

उत्तर:

RAID-2 बिट-स्तर पर डेटा को स्ट्रिप करता है और Hamming code का प्रयोग करता है।

RAID-5 block-level पर डेटा को स्ट्रिप करता है और parity को सभी डिस्कों में वितरित करता है।

RAID-2 अधिक जटिल और महंगा है, जबकि RAID-5 आज भी लोकप्रिय और प्रैक्टिकल है।

Q5: क्या RAID-2 single disk failure को सहन कर सकता है?

उत्तर:

हाँ, RAID-2 एक या एक से अधिक single-bit disk errors को detect और correct कर सकता है। यह Hamming parity disks के माध्यम से संभावित error की स्थिति का पता लगाता है और पुनर्निर्माण करता है।

Q6: RAID-2 के कौन-कौन से उपयोग के क्षेत्र रहे हैं?

उत्तर:

RAID-2 का उपयोग विशेष रूप से उन क्षेत्रों में किया गया जहाँ ultra-high accuracy और reliability की आवश्यकता होती थी:

वैज्ञानिक प्रयोग

मेडिकल इमेजिंग

सुपरकंप्यूटरों में डेटा संग्रह

अंतरिक्ष अनुसंधान डेटा स्टोरेज

Q7: क्या RAID-2 को सॉफ्टवेयर से configure किया जा सकता है?

उत्तर:

RAID-2 मुख्य रूप से hardware-based RAID है क्योंकि इसकी डिस्कों को सिंक और कोऑर्डिनेट करने के लिए विशेष controllers की जरूरत होती है। सॉफ़्टवेयर सिमुलेशन संभव है (जैसे Linux में mdadm द्वारा), लेकिन वह सीमित और शैक्षणिक स्तर तक ही प्रभावी होता है।

Q8: क्या RAID-2 आज के SSDs और storage सिस्टम में प्रयोग होता है?

उत्तर:

RAID-2 का संरचनात्मक रूप तो प्रयोग नहीं होता, लेकिन इसका Hamming code आधारित error correction आज के SSDs और ECC RAM में भीतरू (internally) प्रयुक्त होता है। इसका सिद्धांत अब भी स्टोरेज तकनीकों की आत्मा में ज़िंदा है।

Q9: RAID-2 को configure करने के लिए किन स्टेप्स की ज़रूरत होती है?

उत्तर:

RAID-2 सेटअप के प्रमुख चरण:

1. सभी डिस्क को hardware level पर sync करना

2. स्ट्रिपिंग लेवल और parity मैपिंग निर्धारित करना

3. Hamming parity लागू करना

4. टेस्ट और वैरिफिकेशन करना

Q10: RAID-2 आज के किन सिस्टम्स से प्रतिस्थापित हो चुका है?

उत्तर:

RAID-2 को आज के समय में नीचे दिए गए RAID levels ने replace कर दिया है:

RAID-5: block-level parity

RAID-6: dual parity

RAID-10: performance + redundancy

ये सभी सस्ते, विश्वसनीय और अधिक कॉन्फ़िगर करने योग्य हैं।